Um produktiv zu sein, benötigen Wissensarbeiter ein Benutzerkonto. Über dieses Konto melden sie sich auf ihrem PC im Büro und auf ihren Mobilgeräten an.

Für IT-Administratoren gehören diese An- und Abmeldungen der Benutzer zum Tagesgeschäft. Bei einer sorgfältigen Konfiguration der Überwachung von Active Directory (AD) werden An- und Abmeldeereignisse im Ereignisprotokoll des entsprechenden Systems erfasst. Mit einem etwas aufwendigeren Skript oder spezieller Software könnten diese An- und Abmeldeereignisse relativ einfach aus dem Protokoll ausgelesen werden, da jedes Ereignis über eine eindeutige ID verfügt. Damit wissen wir jedoch nicht, wie lange ein bestimmtes Benutzerkonto angemeldet war. Dafür braucht es ein wenig Geduld und etwas Detektivarbeit in den Ereignisprotokollen.

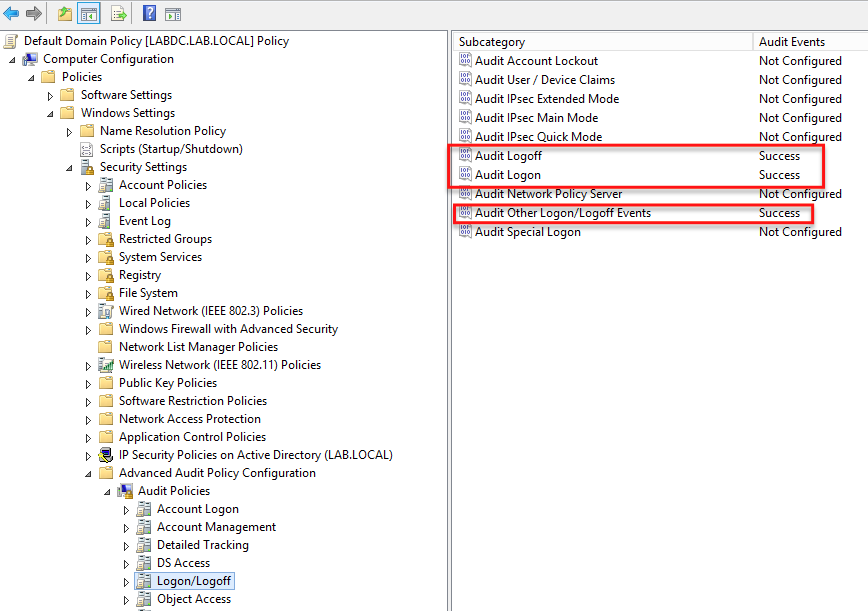

Um die Dauer einer Benutzersitzung zu ermitteln, müssen Sie zunächst die drei erweiterten Überwachungsrichtlinien Audit Logoff, Audit Logon und Audit Other Logon/Logoff Events aktivieren. Durch Kombination dieser drei Richtlinien erhalten Sie einen Überblick über alle typischen An- und Abmeldeereignisse und zusätzlich auch Informationen zu den Sperr- und Entsperrereignissen auf einer Workstation und sogar zur Herstellung und Aufhebung von RDP-Verbindungen. Damit stehen alle Details zum Start und Ende von Sitzungen zur Verfügung.

Werden diese Richtlinien in einem Gruppenrichtlinienobjekt aktiviert und auf Computer angewendet, werden die folgenden zusätzlichen Ereignis-IDs erzeugt:

- Logon – 4624 (Sicherheitsereignisprotokoll)

- Logoff – 4647 (Sicherheitsereignisprotokoll)

- Startup – 6005 (Sicherheitsereignisprotokoll)

- RDP Session Reconnect – 4778 (Sicherheitsereignisprotokoll)

- RDP Session Disconnect – 4779 (Sicherheitsereignisprotokoll)

- Locked – 4800 (Sicherheitsereignisprotokoll)

- Unlocked – 4801 (Sicherheitsereignisprotokoll)

Achten Sie auf das Startereignis. Warum ist dieses Ereignis so aufschlussreich? Wenn beispielsweise ein Computer vom Stromnetz getrennt wird, während ein Benutzer auf dem Computer angemeldet ist, lässt sich damit der genaue Zeitpunkt ermitteln. Es mag zwar keine perfekte Kennzahl sein, doch ist es der einzige Wert zum Datum und zur Uhrzeit des Ereignisses, der uns zur Verfügung steht.

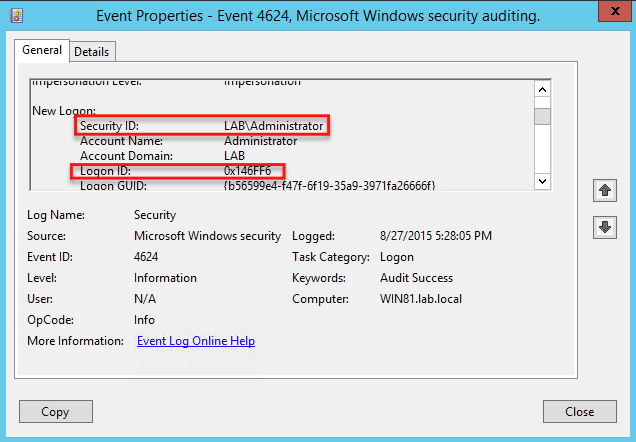

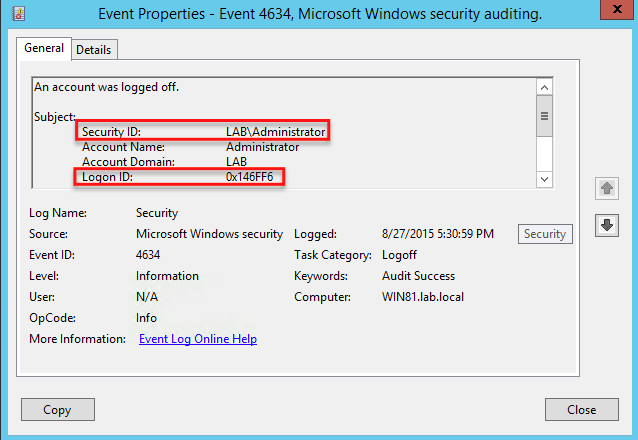

Wenn Sie alle IDs ausgelesen haben, muss das Sitzungsstartereignis mit dem nächsten Sitzungsendeereignis abgeglichen werden. Doch was ist, wenn sich mehrere Benutzer auf einem Computer anmelden? Um die einzelnen Benutzer zu unterscheiden, können wir das Feld „Logon ID“ verwenden. Dieses Feld hat für jede Anmeldesitzung einen eindeutigen Wert. Wenn wir den Startzeitpunkt der Sitzung ermitteln können und das Ereignisprotokoll dann nach dem Endzeitpunkt der nächsten Sitzung mit derselben Logon ID durchsuchen, können wir die Sitzungsdauer dieses Benutzers berechnen.

In diesem Beispiel können Sie sehen, dass die Anmeldung über das Konto (ID 4624) am 27.08.2015 um 17:28 Uhr mit der Logon ID 0x146FF6 erfolgte. Die Suche im Ereignisprotokoll hat anschließend ein Sitzungsendeereignis (ID 4634) für dieselbe Logon ID um 17:30 Uhr am selben Tag ergeben. Mithilfe der Logon ID konnte so ermittelt werden, dass das Konto LAB\Administrator ungefähr drei Minuten lang abgemeldet war.

Dies war nur ein kurzer Überblick über An- und Abmeldeszenarien. In der Praxis lässt sich die Sitzungsdauer eines Benutzers nicht immer zuverlässig anhand der An- und Abmeldeereignisse ermitteln. Hier spielen verschiedene Szenarien eine Rolle, beispielsweise auch der Zeitpunkt, zu dem ein Benutzer seinen Computer sperrt und später wieder entsperrt. Es kann vorkommen, dass ein Benutzer seinen Computer sperrt und es dann zu einem Stromausfall kommt. In diesem Fall gibt es kein Entsperrereignis, sondern lediglich ein Startereignis. Auf diese besonderen Vorkommnisse müssen Sie achten, um die Sitzungsdauer von Benutzern präzise berechnen zu können.